En la inacabable lucha entre ciberdelincuentes y expertos en ciberseguridad, uno de los eslabones más débiles continúa siendo el factor humano. A pesar de que cada vez se invierte más para conseguir minimizar muchos de los efectos de los ciberataques, a veces los más simples y aparentemente inofensivos son los más efectivos y peligrosos. Por eso continúan teniendo un inusitado éxito los ataques vinculados a los puertos USB (Universal Serial Bus).

Y es que, aunque el uso de dispositivos conectados físicamente se ha reducido drásticamente con el auge de los servicios cloud, según un reciente estudio de la consultora de seguridad Expel el 9% de los ciberataques tienen que ver con el uso de memorias USB.

¿Cómo funcionan los ciberataques por USB?

Mientras que ataques de ingeniería social como el phishing explotan el miedo, el uso de dispositivos USB (memorias, discos duros y cables) por parte de los ciberdelincuentes se aprovecha no solo el desconocimiento o la falta de sensación de vulnerabilidad o riesgo, sino también de algo tan humano como los descuidos o la curiosidad.

Un ejemplo de la efectividad y el poder de la curiosidad es el estudio realizado por Google e investigadores de las universidades de Illinois y Michigan en 2016: dejaron “olvidadas” 297 llaves USB en los campus, y el 48% fueron conectadas a un ordenador. Es verdad que no sabemos qué porcentaje de USB fueron abiertas con intenciones altruistas (para poder devolverlas a su dueño) y cuantas fueron abiertas por simple fisgoneo. Pero lo que reveló este experimento es que casi la mitad de las personas no tenían sensación de peligro en el uso de las memorias USB.

Además, en el caso de las memorias USB hay que tener en cuenta que a menudo incluyen etiquetas como “confidencial” o “no abrir”, que tienen como objetivo aumentar las posibilidades que la víctima “pique”.

¿USB modificados? Sí, existen…

El popular grupo de hackers FIN7 envió recientemente paquetes con unidades USB y notas de agradecimiento, haciéndose pasar por el Departamento de Salud de Estados Unidos y Amazon. Evidentemente, no eran USB normales, sino unas versiones modificadas (BadUSB), e incluían ransomware.

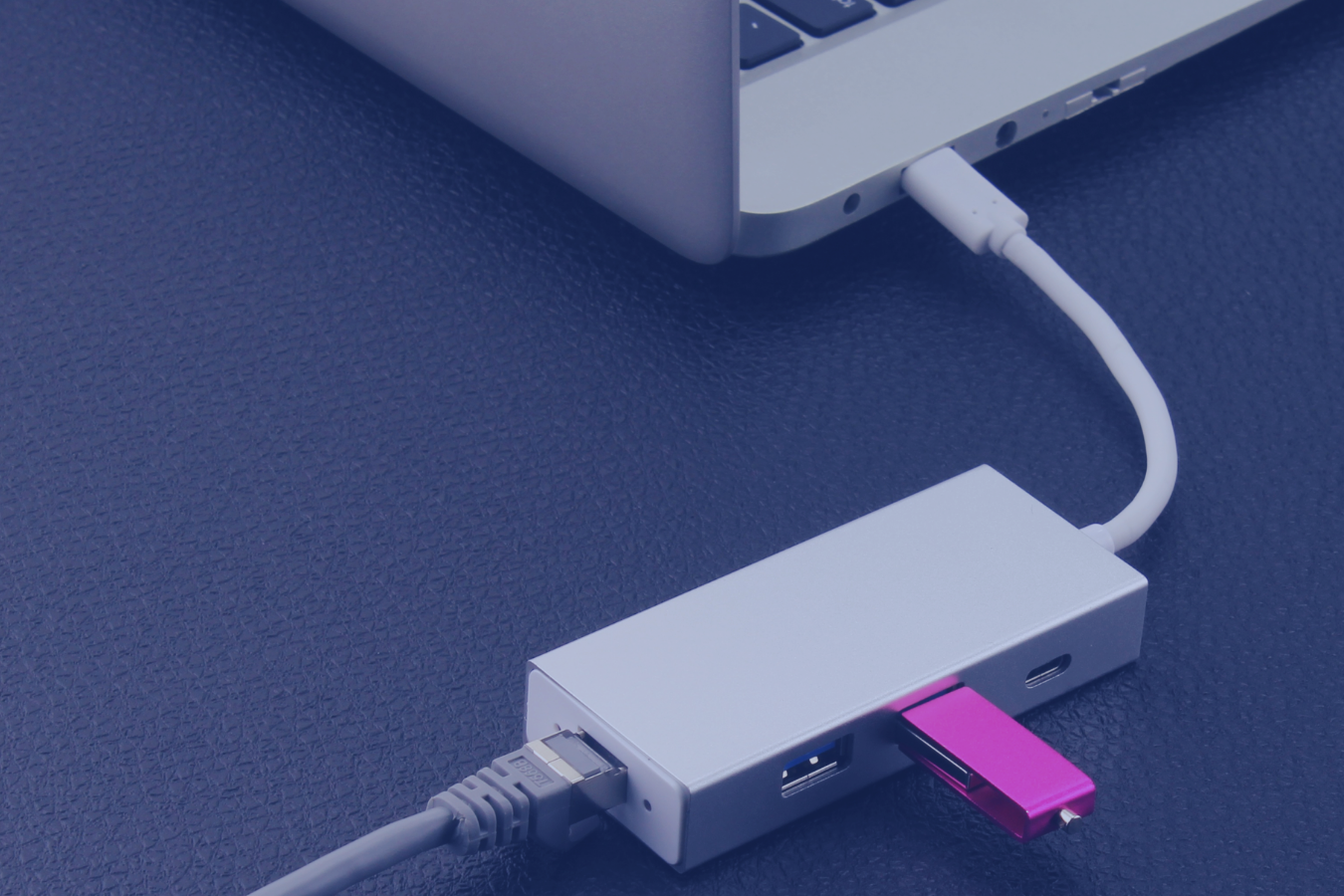

Este ataque ha puesto de nuevo sobre la mesa el peligro de la modificación del hardware, que incluye no solo memorias USB, sino también los propios cables e incluso los puertos USB de carga públicos (Juice jacking). El objetivo de todas estas modificaciones, muy difíciles de detectar, no únicamente es introducir malware en los dispositivos, sino también tomar el control de los sistemas mediante redes inalámbricas Bluetooth o wifi.

¿Qué riesgos tiene este tipo de ataques?

Son muchos los riesgos asociados a los ataques mediante USB. Aunque aparentemente son dispositivos inofensivos, tiene el potencial para ser una peligrosa amenaza a la ciberseguridad.

De entrada, pueden infectar los equipos con todo tipo de malware. Este, a su vez, puede moverse hacia otros dispositivos de almacenamiento y dispositivos conectados a una red local. Es lo que pasó con el gusano Stuxnet, que tenía como objetivo los sistemas informáticos de Irán y acabó infectando a ordenadores de 155 países.

Además, los hackers pueden tomar el control del teclado o registrar lo que tecleamos, manipular o borrar archivos, infiltrarse en webcams e incluso destruir un equipo con sobretensión eléctrica. Los riesgos no desaparecen, aunque la memoria USB esté borrada ni teniendo la precaución de no abrirla, ya que el malware puede estar en el firmware.

Estos riesgos son especialmente críticos para empresas e instituciones, por la importancia y confidencialidad de los datos e información que gestionan. Según el informe anual de Honeywell, el 37% de las amenazas se diseñaron específicamente para utilizar medios extraíbles, el 79% tienen el potencial de tener impacto crítico, y además se registró un aumento anual del 30% en el uso del USB por parte de los ciberdelincuentes.

Las personas que trabajan en grandes empresas e instituciones tienen más probabilidades de sufrir estos ataques, y encontrarse “por casualidad” una memoria USB durante sus trayectos habituales. No es extraño que la propia IBM acabó prohibiendo en 2019 el uso de USB.

Algunos consejos para protegerse ante los ataques por USB

Muchos de los consejos que pueden protegernos tienen que ver con el sentido común.

Así, lo más efectivo es no confiar en memorias, cables o enchufes USB de procedencia desconocida. También es muy recomendable no dejar nunca un ordenador o cualquier otro dispositivo con la sesión abierta, ya que cualquiera podría conectar una memoria USB.

Además, y sobretodo en el caso de dispositivos corporativos, es importante la utilización de software antivirus, el cifrado de los contenidos del disco y/o la protección por contraseña.

En el caso de los dispositivos móviles, los expertos también recomiendan configurarlos para que al conectar un cable USB la transmisión de datos esté bloqueada y solo se active de manera automática la carga de la batería.

Para quienes necesiten de protección extrema, y no cuenten con expertos de ciberseguridad a su servicio, también existen una especie de “preservativos USB”, unos adaptadores que bloquean la transmisión de datos y precisan de autorización expresa para ello.